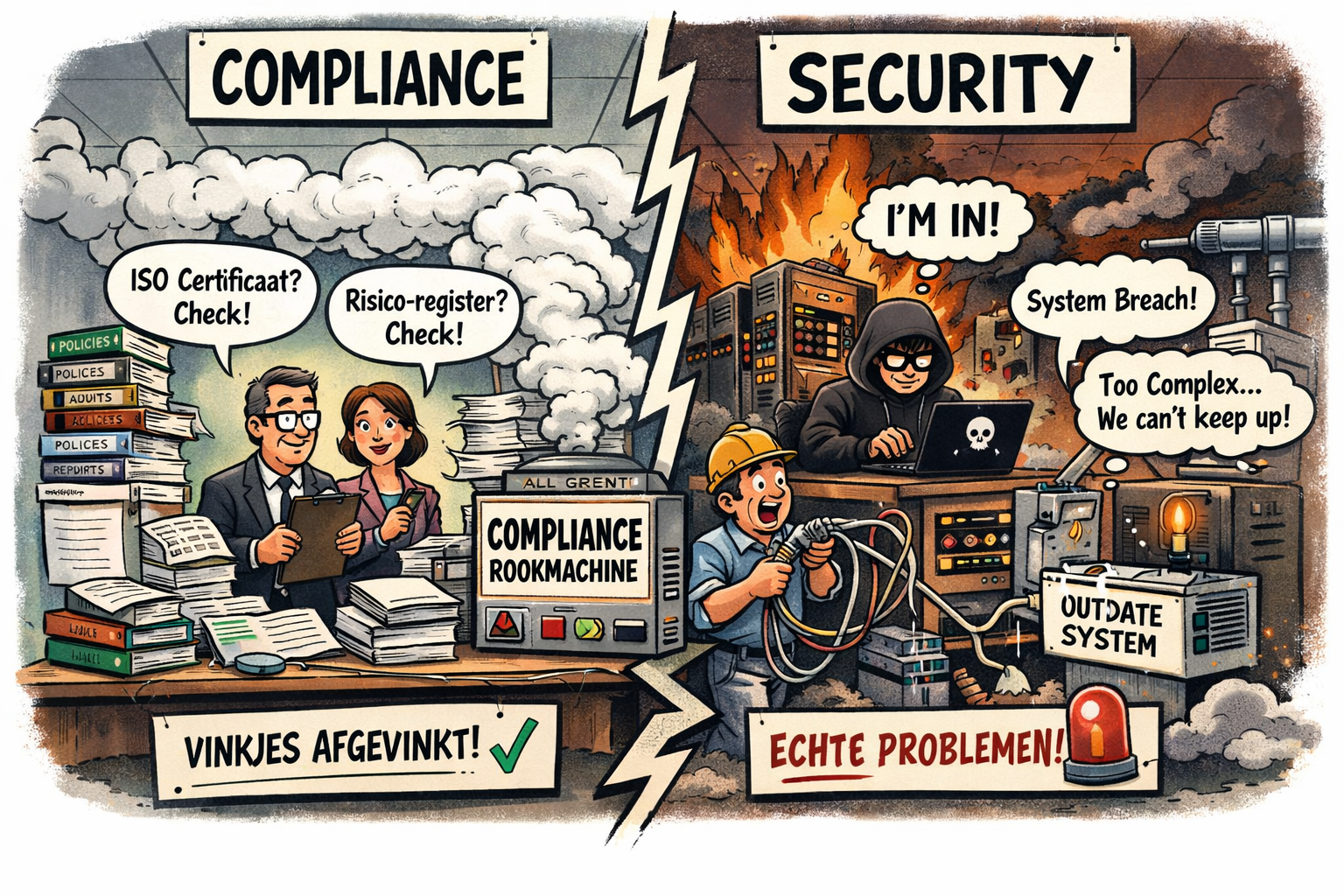

Er is een hardnekkige illusie in securityland. Als we genoeg beleid schrijven, genoeg controles vastleggen en genoeg vinkjes zetten, dan worden we vanzelf veilig. Alsof dreigingen onder de indruk zijn van een goed geformatteerd risicoregister.

In zijn LinkedIn-artikel “Wij van security adviseren…” houdt Sipke Mellema de sector een spiegel voor. En het is geen flatterende spiegel. De kern van zijn betoog is pijnlijk simpel: het probleem van onveilige systemen is zelden primair technisch. Het is menselijk, organisatorisch en bestuurlijk. En juist daar kijken we liever niet te diep.

We hebben een industrie gebouwd rond het idee dat governance gelijkstaat aan grip. Frameworks, normen, audits, certificeringen. Denk aan ISO-certificeringen zoals ISO 27001, uitgebreide control frameworks, uitgebreide drie-lijnenmodellen. Alles klopt op papier. Alles heeft een eigenaar. Alles is “geborgd”.

Behalve de realiteit.

Systemen worden complexer. Leveranciersketens worden langer. Integraties groeien als klimop over een oude muur. En in plaats van die complexiteit fundamenteel ter discussie te stellen, leggen we er een extra laag controle overheen. Meer rapportages. Meer KPI’s. Meer overlegstructuren. Meer adviseurs.

We verwarren activiteit met veiligheid.

Een organisatie kan volledig compliant zijn en tegelijkertijd fundamenteel kwetsbaar. Dat is geen cynisme, dat is observatie. Compliance toetst of je doet wat je hebt afgesproken. Het toetst zelden of wat je hebt afgesproken ook daadwerkelijk verstandig is in het licht van een veranderend dreigingslandschap.

En dan het heilige middel: de pentest.

Pentesten zijn waardevol. Laat dat helder zijn. Maar ze worden vaak ingezet als ritueel. Een jaarlijkse scan, een rapport, een lijst bevindingen, een prioritering, een paar fixes. Daarna een vinkje. Klaar voor de audit.

Wat zelden gebeurt, is dat de uitkomst leidt tot een fundamentele vraag: waarom is ons landschap zó complex dat deze kwetsbaarheden steeds weer ontstaan? Waarom accepteren we architecturen die nauwelijks nog beheersbaar zijn? Waarom zien we security als een controle achteraf in plaats van als ontwerpprincipe vooraf?

Een pentest zonder structurele heroverweging van architectuur en ketenafhankelijkheden is symptoombestrijding. Het is nuttig, maar het verandert het onderliggende systeem niet.

En daar zit de ongemakkelijke waarheid.

Security is geen document. Geen dashboard. Geen assurance-statement. Security is het vermogen van een organisatie om haar digitale omgeving daadwerkelijk te begrijpen en beheersen. Dat vraagt om minder theater en meer eigenaarschap.

Wat Mellema impliciet blootlegt, is dat de governance-laag zichzelf soms overschat. De taal van compliance wordt verward met inhoudelijke diepgang. Er worden tabellen geproduceerd waar niemand warm van wordt en die zelden leiden tot betere technische keuzes. Ondertussen voelen technische teams zich gecontroleerd maar niet geholpen.

Dat is geen samenwerking. Dat is parallel universum-management.

De echte uitdaging is niet om nóg een control toe te voegen. Het is om complexiteit terug te dringen. Om systemen eenvoudiger te maken. Om architectuurkeuzes expliciet te koppelen aan risicoacceptatie. Om bestuurders te laten begrijpen dat elk nieuw systeem, elke integratie en elke uitzondering op de standaard een toekomstige kwetsbaarheid kan zijn.

Security begint bij ontwerp. Niet bij audit.

En ja, dat is ongemakkelijk. Want eenvoud verkoopt minder goed dan een nieuw framework. Structurele architectuurkeuzes zijn minder sexy dan een tool met AI in de naam. Verantwoordelijkheid nemen is zwaarder dan verwijzen naar een normenkader.

Toch ligt daar de kern.

Zolang organisaties blijven geloven dat certificering gelijkstaat aan veiligheid, blijven ze investeren in zichtbare zekerheid in plaats van werkelijke weerbaarheid. Zolang we security organiseren als een aparte kolom in plaats van als integraal onderdeel van ontwerp, inkoop en besluitvorming, blijft het een pleister op een steeds grotere wond.

De vraag is niet of je compliant bent. De vraag is of je jouw eigen landschap werkelijk begrijpt.

Dat vraagt om volwassen bestuur. Om technische diepgang waar het hoort. Om kritische adviseurs die niet alleen controleren, maar ook durven vereenvoudigen. En om bestuurders die accepteren dat veiligheid geen project is, maar een permanente ontwerpkeuze.

Misschien is het grootste risico niet de hacker buiten. Misschien is het onze collectieve behoefte aan papieren zekerheid binnen.

Dat is geen comfortabele conclusie.

Maar comfort is zelden een betrouwbare beveiligingsstrategie.