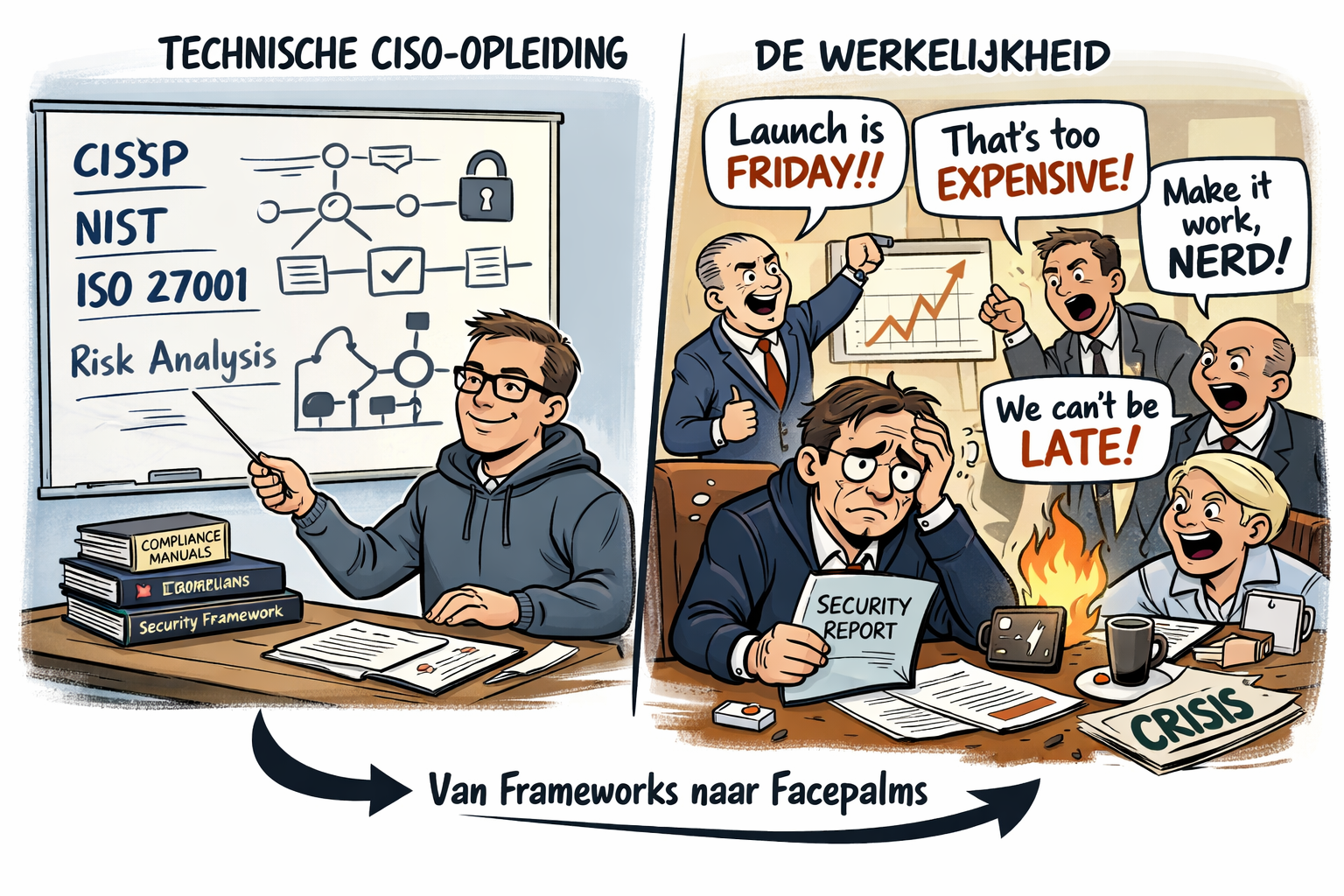

Wie richting een CISO-rol wil, volgt bijna automatisch hetzelfde pad. Certificeringen zoals CISSP, kennis van frameworks zoals het NIST Cybersecurity Framework, en vaak ook governance via ISO/IEC 27001. Het zijn serieuze onderwerpen met serieuze examens, en ze hebben absoluut waarde.

Alleen leren ze je vooral hoe security technisch en methodologisch werkt.

Wat ze nauwelijks behandelen, is hoe organisaties daadwerkelijk besluiten nemen. En precies daar ontstaat een kloof die veel securityprofessionals pas ontdekken wanneer ze al in een CISO-achtige rol zitten.

In opleidingen ligt de nadruk vrijwel altijd op technische securityconcepten, methodische risicoanalyse, compliance-frameworks en formele incident response procedures. Dat zijn allemaal belangrijke bouwstenen. Niemand wil een CISO die niet begrijpt hoe risico’s ontstaan of hoe controls werken.

Maar zodra je in een echte organisatie zit, blijkt het dagelijkse werk zelden te draaien om het uitleggen van cryptografie of het citeren van een framework. In de praktijk draait het vooral om mensen, belangen en timing.

De vergadering waar alles verandert

Vrijwel elke CISO komt vroeg of laat in een vergadering terecht waarin de werkelijkheid ineens een stuk minder academisch wordt.

De CEO kondigt bijvoorbeeld aan dat een nieuwe productlancering vrijdag live moet. Marketing heeft de campagne al gepland, partners zijn geïnformeerd en de timing is volgens de directie strategisch cruciaal.

Security wil eerst een review doen.

De reactie van een technisch goed opgeleide securityprofessional klinkt dan vaak ongeveer zo: dit is in strijd met onze SDLC-policy volgens het NIST-framework.

Formeel klopt dat waarschijnlijk. Organisatorisch gezien is het bijna altijd een verloren argument.

Niet omdat security ongelijk heeft, maar omdat het gesprek op een verkeerd niveau wordt gevoerd. Executives nemen zelden beslissingen op basis van frameworks. Hun afweging draait eerder om risico, markttiming, reputatie, interne verhoudingen en soms simpelweg om ego.

Wanneer je dat spel niet begrijpt, maakt je technische gelijk weinig verschil.

Wat CISO-certificeringen níet leren

De vaardigheden die een CISO dagelijks nodig heeft, verschijnen zelden in een examenvraag. Het gaat namelijk niet alleen om kennis, maar om gedrag en invloed.

In de praktijk draait het bijvoorbeeld om het kunnen beïnvloeden van beslissingen zonder formele macht te hebben. Het gaat om het lezen van de dynamiek in een vergaderruimte, het brengen van slecht nieuws zonder dat de ontvanger zich aangevallen voelt en het bouwen van coalities met andere afdelingen.

Daar komt nog iets bij dat vaak moeilijker is dan het klinkt: compromissen onderhandelen zonder de kern van security op te geven.

En misschien nog belangrijker is het vermogen om te herkennen welke strijd de moeite waard is en welke niet. In veel organisaties bepaalt precies dát of een CISO effectief is.

Niet het aantal frameworks dat hij kan citeren.

Het echte werk van een CISO

Wanneer je het werk van een CISO eerlijk analyseert, blijkt het technische deel vaak maar een beperkt percentage van de rol te vormen.

Natuurlijk blijft technische geloofwaardigheid belangrijk. Een CISO moet begrijpen hoe systemen werken, risico’s kunnen beoordelen en architectuurkeuzes kunnen begeleiden. Zonder die basis verdwijnt vertrouwen snel.

Maar het grootste deel van het werk speelt zich op organisatorisch niveau af.

Een CISO bouwt relaties met andere executives, bemiddelt tussen businessdoelen en securitybelangen en vertaalt technische risico’s naar taal die bestuurders begrijpen. Tegelijkertijd moet hij politieke spanningen tussen afdelingen navigeren en proberen beslissingen te beïnvloeden zonder zelf de uiteindelijke beslissingsmacht te hebben.

Dat laatste is essentieel, omdat security in veel organisaties in de kern een adviesfunctie blijft.

En advies werkt alleen als mensen naar je willen luisteren.

Scenario’s die nergens in het examen staan

Veel CISO’s leren hun belangrijkste lessen niet uit studieboeken, maar uit situaties die achteraf pijnlijk leerzaam blijken.

Een klassiek moment is wanneer een executive een securitybesluit wil overrulen. De instinctieve reactie van veel securityprofessionals is dan om beleid of compliance te citeren. Dat voelt logisch, want beleid is immers beleid.

Voor een CEO voelt dat echter vaak als bureaucratie die de business vertraagt.

Effectievere reacties beginnen meestal met het erkennen van het bedrijfsbelang en het begrijpen van de urgentie. Daarna wordt het risico helder uitgelegd en worden mogelijke alternatieven besproken. Als de organisatie uiteindelijk toch besluit door te gaan, is het belangrijk dat de risicoacceptatie expliciet wordt vastgelegd.

Niet omdat je het ermee eens bent, maar omdat je het gesprek op het niveau van besluitvorming brengt.

Een ander scenario ontstaat na een incident. Wanneer systemen uitvallen of data uitlekt, ontstaat er vaak een sterke behoefte om een schuldige aan te wijzen.

De reflex om te zeggen dat security eerder heeft gewaarschuwd is begrijpelijk. Soms is het zelfs feitelijk correct. Maar het helpt zelden om het probleem op te lossen.

Effectieve CISO’s verschuiven het gesprek daarom naar wat er daadwerkelijk is gebeurd, welke acties nu worden genomen en hoe herhaling kan worden voorkomen. Niet uit naïviteit, maar omdat organisaties vooruit moeten blijven kijken.

De lessen die CISO’s vaak op de harde manier leren

Veel ervaren CISO’s herkennen na verloop van tijd een aantal principes die nergens in certificeringsmateriaal worden genoemd.

Een daarvan is de kunst om “nee” te zeggen zonder het woord nee te gebruiken. In plaats van een initiatief direct te blokkeren, leg je uit wat nodig is om het veilig te doen of welk risico de organisatie accepteert als men besluit dat niet te doen.

Daardoor verandert security van obstakel in adviseur.

Een andere belangrijke les is het bouwen van bondgenoten binnen de organisatie. Wanneer security andere afdelingen helpt om hun doelen veilig te bereiken, ontstaat er vertrouwen. En dat vertrouwen wordt cruciaal op het moment dat security wél een harde grens moet trekken.

Daarnaast is er de vaardigheid om je gevechten zorgvuldig te kiezen. Niet elke discussie over een control is strategisch belangrijk. Politiek kapitaal is schaars, en wanneer je overal tegenin gaat luisteren mensen uiteindelijk nergens meer naar.

Tot slot is er een advies dat vaak ongemakkelijk klinkt, maar in de praktijk enorm belangrijk is: manage up.

Executives beoordelen elkaar voortdurend. Wanneer jouw leidinggevende er goed uitziet in vergaderingen, stijgt jouw eigen geloofwaardigheid automatisch mee. Door hen succesvol te laten zijn, bouw je indirect ook aan je eigen positie.

De mentor die de waarheid zegt

Veel CISO’s krijgen ooit advies dat hun perspectief blijvend verandert.

Vaak komt dat van een mentor die al langer meedraait in bestuur en organisatiepolitiek.

Het gesprek verloopt meestal ongeveer hetzelfde. De CISO legt uit dat hij data heeft die een belangrijk risico aantoont. De mentor knikt, erkent dat die informatie waardevol is, en zegt vervolgens iets wat voor veel securityprofessionals in eerste instantie frustrerend klinkt.

Gelijk hebben is niet genoeg.

Wanneer je mensen niet meekrijgt, verandert er namelijk niets.

Executives worden zelden overtuigd door spreadsheets alleen. Ze worden overtuigd door vertrouwen, relaties en geloofwaardigheid. Technische feiten kunnen dat verhaal ondersteunen, maar ze vervangen het nooit.

De ongemakkelijke waarheid

Het is dus mogelijk om technisch briljant te zijn en toch te falen als CISO.

Niet omdat je security niet begrijpt, maar omdat organisaties in de kern sociale systemen zijn en geen technische.

Technische competentie opent de deur naar de rol, maar organisatorische effectiviteit bepaalt of je er ook succesvol in blijft.

Voor aspirant-CISO’s betekent dat iets wat opleidingsprogramma’s zelden expliciet zeggen. Investeer net zo bewust in communicatieve en organisatorische vaardigheden als in technische kennis. Leer hoe organisaties werkelijk functioneren, zoek mentors die ervaring hebben met executive dynamiek en oefen hoe je complexe risico’s begrijpelijk kunt uitleggen.

Misschien nog belangrijker is het vermogen om een kamer te lezen voordat je begint te praten.

Het ironische is dat geen van deze vaardigheden op een certificaat staat.

Maar ze bepalen wel of dat certificaat uiteindelijk ergens toe leidt.